织梦DedeCMS程序网站安全设置指南

摘要

一个网站的安全是多方面的,但总的来说就两大类:一方面是程序问题,另一方面是服务器问题。随着云服务器的越来越好,买了一个好点的空间或者服务器即可,今天着重具体聊聊织梦程序这款程序的安全问题。

注:在系统安全优化设置之前,做好网站数据备份工作。

安全设置一:删文件

安装完成后会有一些文件,可以说是冗余文件,完全没有作用,反而带来被黑的危险,删除即可,以下目录文件均可删除:

| 目录 | 删除原因 |

|---|---|

| /install | 安装后的余留文件,没用,整个文件夹删除 |

| /member | 会员功能文件,大数企业站没用,文件夹删除,若需要会员功能的就不能删 |

| /special | 专题功能,如果你不需要这个功能,文件夹删除,需要就别删,大部分是不需要的 |

| /tags.php | TAG标签,没有此功能可删除 |

| 目录DEDE要删文件 | 删除原因 |

|---|---|

| /dede/tpl.php | 文件上传管理系统文件,易被挂马,强烈建议删除或者不用时请改名(tpl备用.php) |

| /dede/templets_*.php | 模板管理功能,老手建议删除,使用FTP管理 |

| /dede/media_*.php | 附件数据管理功能文件,易被挂马,删除(用你的FTP管理文件就可以,别用这个) |

| /dede/file_*.php | 文件式管理器功能控制器文件,易被挂马,删除(用你的FTP管理文件就可以,别用这个) |

| /dede/mytag_*.php、mytag_tag_*.php | 自定义标记管理,易被上传一句话木马 |

| /dede/story_*.php | 小说功能,可删除 |

| /dede/erraddsave.php | 纠错功能,可删除 |

| /dede/feedback_*.php | 评论管理,可删除 |

| /dede/group_*.php | 圈子功能,很少用到,可删除 |

| /dede/co_*.php | 采集控制文件,可删除 |

| /dede/cards_*.php | 点卡功能功能,可删除 |

| /dede/ad_*.php | 广告管理添加/删除文件,企业站一般不用可删除 |

| /dede/spec_*.php | 专题管理,没有专题页面,可删除 |

| /dede/vote_*.php | 投票功能,可删除 |

| /dede/sys_sql_query.php | SQL命令运行器,不需要的话可以改名为(sys_sql_query安全禁用.php)也可以删除 |

| 目录/PLUS要删除的文件 | 删除原因(正常的企业站可以只保留list.php、view.php、count.php、search.php、diy.php(企业站经常用到的表单)五个文件以及img文件夹,其他全部删除) |

|---|---|

| /plus/guestbook | 留言簿模块,整体删除,容易SQL注入及垃圾留言, |

| /plus/task和task.php | 计划任务控制文件,文件夹和文件都删除 |

| /plus/bookfeedback.php、bookfeedback_js.php | 图书评论和评论调用文件,存在注入漏洞,不安全 |

| /plus/bshare.php | 分享插件 |

| /plus/ad_js.php | 广告插件,新闻资讯站用到的,请勿删除 |

| /plus/car.php、posttocar.php、carbuyaction.php | 购物车 |

| /plus/comments_frame.php | 调用评论,存在安全漏洞 |

| plus/digg_ajax.php、digg_frame.php | 顶踩 |

| /plus/download.php、disdls.php | 下载和次数统计 |

| /plus/erraddsave.php | 纠错 |

| /plus/feedback.php、feedback_ajax.php、feedback_js.php | 评论 |

| /plus/stow.php | 内容收藏 |

| /plus/vote.php | 投票 |

安全设置二:后台目录及账号密码修改

①:网站后台文件改名:默认后台目录是/dede,需要将这个文件夹的名称修改,比如改为:abc-123@+等,那么后台登陆地址就由www.xxx.com/dede变为www.xxx.com/abc-123@+(不定期可以更改一下)

②:后台登录密码切记及时修改,请勿使用默认admin。若不知如何修改后台登陆密码可登陆后台–系统–用户管理–更改–更改用户密码,复制安全验证串–确认即可。

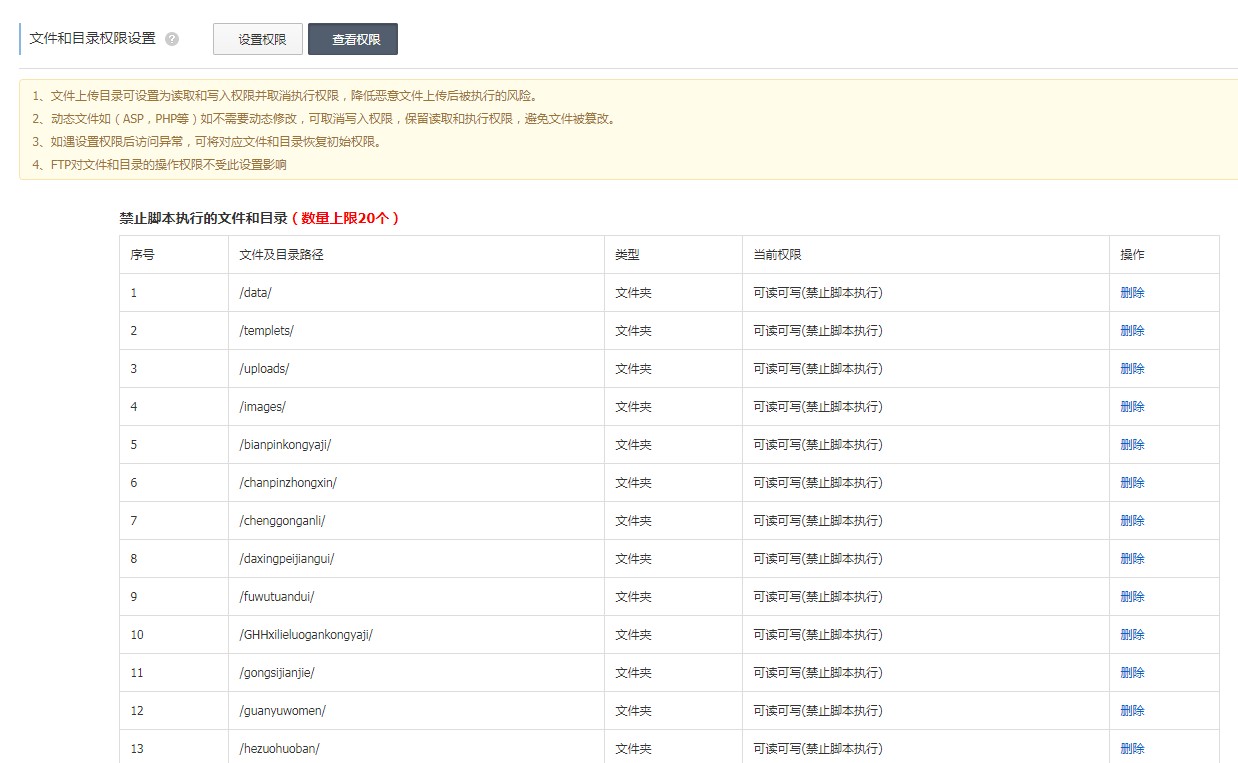

安全设置三:目录权限设置

①:有条件的用户把中 data、templets、uploads、html(可删)、special(可删)、images、install(装后删)目录设置为不允许执行脚本,include、plus、dede目录禁止写入,系统将更安全;

②:网站根目录设置为755权限(即www权限),这样子根目录下的所有文件夹均为755权限

③:老版本若登录后台提示验证码错误,选中/data目录,将权限设置为完全控制(可读可写)权限

安全设置四:主机安全防护

可下载第三方防护插件,例如:『D盾_防火墙』 、360出品的”织梦CMS安全包” 、百度旗下安全联盟出品的”DedeCMS顽固木马后门专杀”、服务器安全狗、启用HTTPS证书配置;

安全设置五:利用伪静态功能禁止以下目录运行php脚本

①: linux主机的用户一般都是apache环境,使用 .htaccess 文件来设置,如果你网站根目录已经存在这个文件,那就复制一下代码添加进去。

| REWRITEENGINE ON #安全设置 禁止以下目录运行指定PHP脚本 REWRITECOND % !^$ REWRITERULE A/(.*).(PHP)$ – [F] REWRITERULE DATA/(.*).(PHP)$ – [F] REWRITERULE TEMPLETS/(.*).(PHP|HTM)$ – [F] REWRITERULE UPLOADS/(.*).(PHP)$ – [F]

|

|---|

②:windows主机的用户一般都是iis7、iis8环境,使用 web.config 文件来设置,请确认你的主机已经开启了伪静态而且网站根目录有 web.config 文件,有这个文件的可以复制以下代码添加到对应的rules内。

<RULE NAME=”BLOCK DATA” STOPPROCESSING=”TRUE”><MATCH URL=”^DATA/(.*).PHP$” /><CONDITIONS LOGICALGROUPING=”MATCHANY”><ADD INPUT=”{USER_AGENT}” PATTERN=”DATA” /><ADD INPUT=”{REMOTE_ADDR}” PATTERN=”” /></CONDITIONS><ACTION TYPE=”ABORTREQUEST” /></RULE><RULE NAME=”BLOCK TEMPLETS” STOPPROCESSING=”TRUE”><MATCH URL=”^TEMPLETS/(.*).PHP$” /><CONDITIONS LOGICALGROUPING=”MATCHANY”><ADD INPUT=”{USER_AGENT}” PATTERN=”TEMPLETS” /><ADD INPUT=”{REMOTE_ADDR}” PATTERN=”” /></CONDITIONS><ACTION TYPE=”ABORTREQUEST” /></RULE><RULE NAME=”BLOCK SOMEROBOT” STOPPROCESSING=”TRUE”><MATCH URL=”^UPLOADS/(.*).PHP$” /> <CONDITIONS LOGICALGROUPING=”MATCHANY”> <ADD INPUT=”{USER_AGENT}” PATTERN=”SOMEROBOT” /> <ADD INPUT=”{REMOTE_ADDR}” PATTERN=”” /> </CONDITIONS> <ACTION TYPE=”ABORTREQUEST” /> </RULE> |

|---|

③:Nginx下禁止指定目录运行PHP脚本

注意:这段配置文件一定要放在 location ~ .php(.*)$ 的前面才可以生效,配置完后记得重启Nginx生效。

| LOCATION ~* /(A|DATA|TEMPLETS|UPLOADS)/(.*).(PHP)$ { RETURN 403; } |

|---|

测试有没有生效,可以随便创建一个PHP文件传到uploads文件夹下,执行:域名/uploads/测试文件.php 如果不能打开说明生效。

安全知识六:常见木马文件

迄今为止,我们发现的恶意脚本文件有

plus/90sec.php

plus/ac.php

plus/config_s.php

plus/config_bak.php

plus/diy.php (系统文件)

plus/ii.php

plus/lndex.php

data/cache/t.php

data/cache/x.php

data/cache/mytag-*.htm

data/config.php

data/cache/config_user.php

data/config_func.php

include/taglib/shell.lib.php

include/taglib/*.lib.php

大多数被上传的脚本集中在plus、data、data/cache、include这几个目录下,请仔细检查这几个目录下最近是否有被上传异常文件。

推荐D盾—WEB查看工具:

软件使用自行研发不分扩展名的代码分析引擎,能分析更为隐藏的WebShell后门行为。

引擎特别针对,一句话后门,变量函数后门,${}执行 ,`执行,

preg_replace执行,call_user_func,file_put_contents,fputs 等特殊函数

的参数进行针对性的识别,能查杀更为隐藏的后门,

并把可疑的参数信息展现在你面前,让你能更快速的了解后门的情况

新版特别针对 dedecms 的{dede:php}{/dede:php}代码加入了识别!

软件加入隔离功能,并且可以还原!

如有不能识别的webshell请使用上传样本功能上传给我们,我们将后期加入识别!